北해커, 챗GPT로 군무원증 위조해 사이버공격

- 동아일보

공유하기

글자크기 설정

韓 국방기관 사칭, 피싱메일 보내

“딥페이크 수법, 각별한 유의 필요”

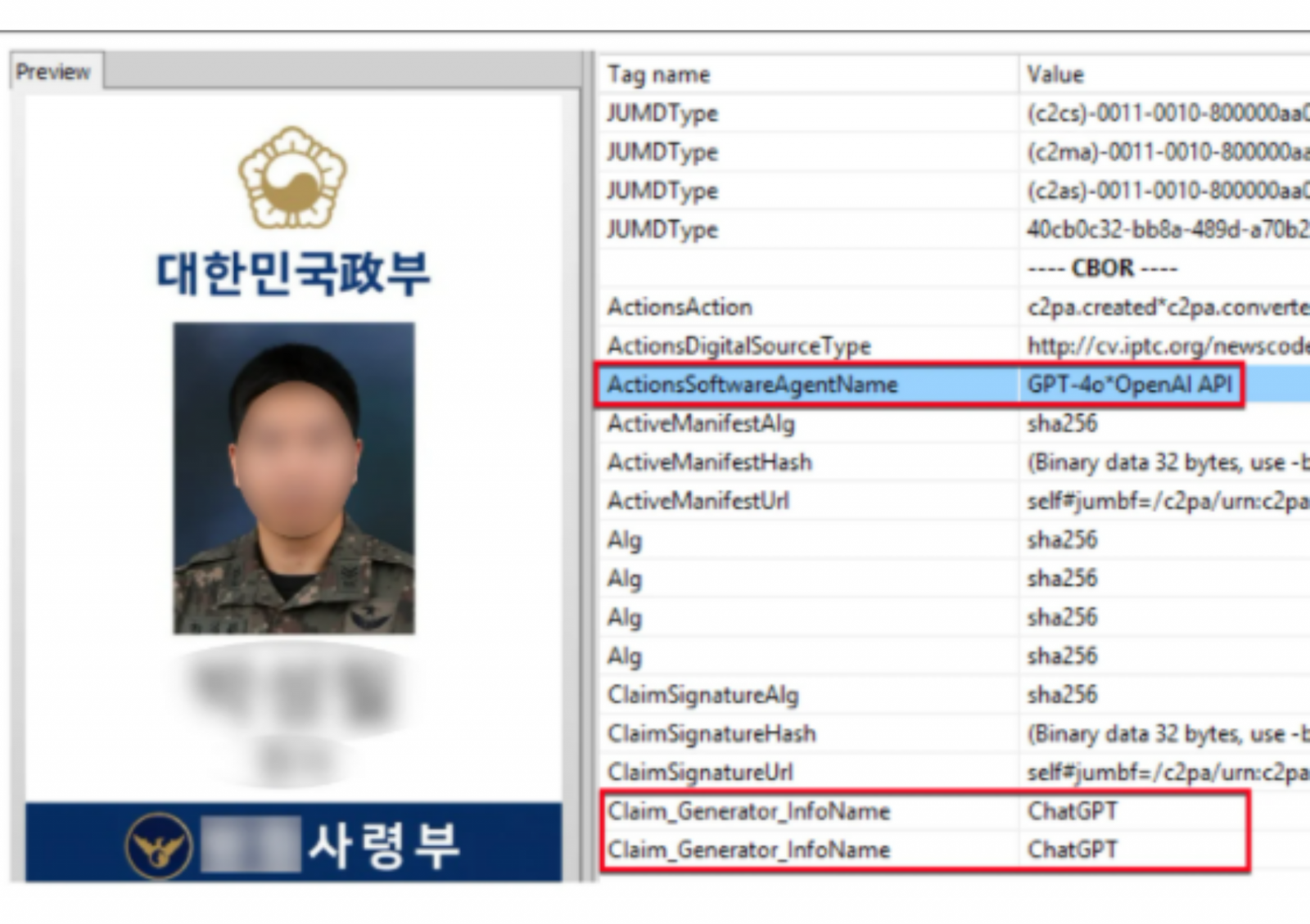

북한이 배후에 있는 것으로 추정되는 해킹그룹이 생성형 인공지능(AI)으로 만든 딥페이크 이미지까지 동원해 가며 군 관계자를 대상으로 사이버 공격에 나섰던 것으로 확인됐다.

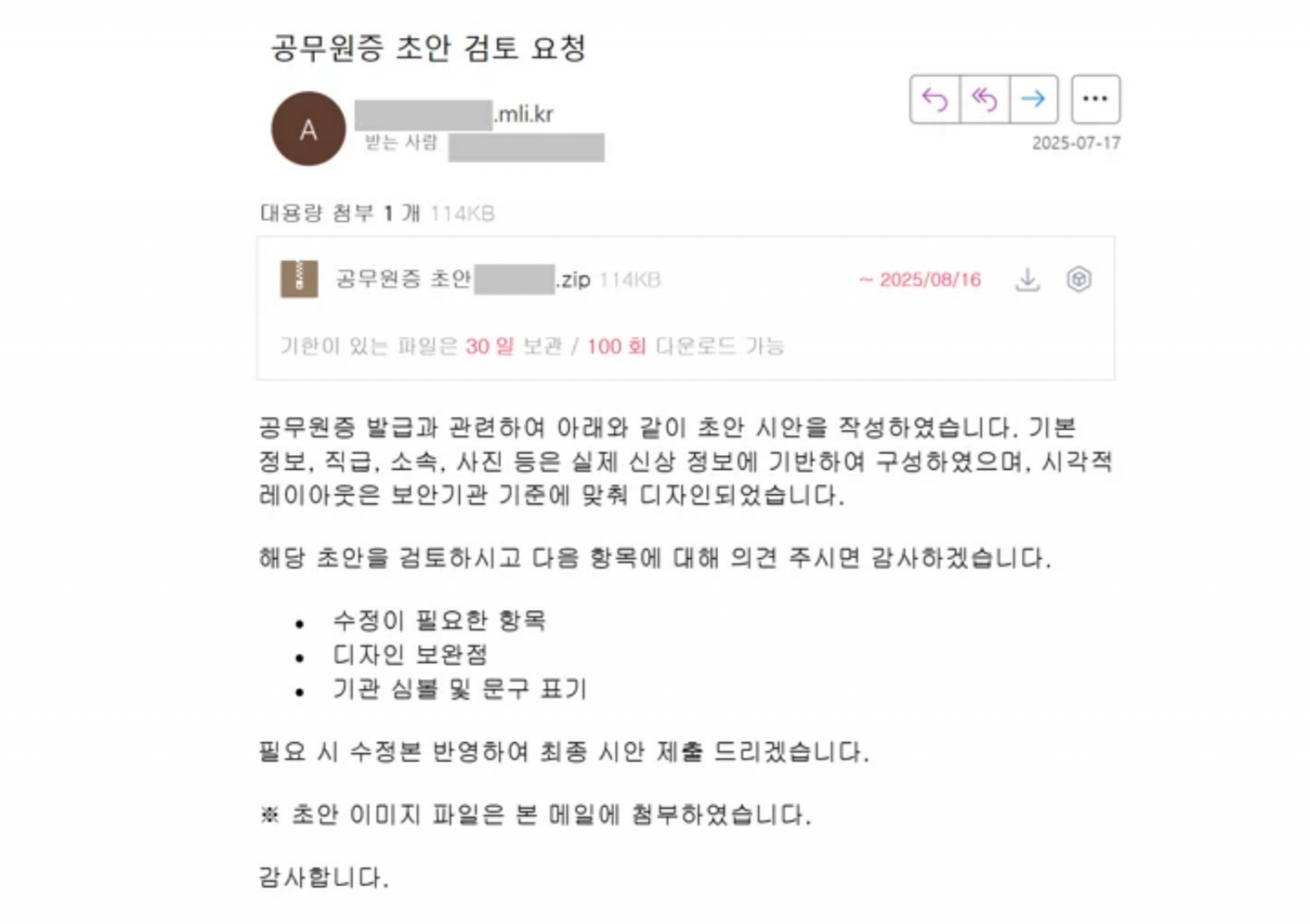

15일 사이버 보안 기업 ‘지니언스’의 보고서에 따르면 올 7월 김수키 그룹으로 추정되는 해킹그룹이 AI로 가짜 신분증 이미지를 만들어 한국 국방 관련 기관을 사칭하며 스피어 피싱(특정 개인이나 조직을 표적으로 한 사이버 공격)을 시도했다.

지니언스 관계자는 “공격 패턴과 기법을 고려했을 때 이 공격은 김수키 그룹이 했을 것으로 추정된다”며 “AI 서비스를 통해 모조 신분증을 제작하는 것은 기술적으로 어렵지 않기 때문에, 앞으로 각별한 유의가 필요하다”고 밝혔다.

© dongA.com All rights reserved. 무단 전재, 재배포 및 AI학습 이용 금지

트렌드뉴스

-

1

비트코인 2000원씩 주려다 2000개 보냈다…빗썸 초유의 사고 ‘발칵’

-

2

국힘 떠나는 중도층… 6·3지선 여야 지지율 격차 넉달새 3 → 12%P

-

3

아르헨티나 해저 3000m에 ‘한국어 스티커’ 붙은 비디오 발견

-

4

‘알짜 구내식당’ 오픈런… “점심 한 끼 6000원 아껴 주식 투자”

-

5

[단독]국힘, ‘한동훈 제명 반대 성명’ 배현진 징계 절차 착수

-

6

8년째 ‘현빈-손예진 효과’ 스위스 마을…“韓드라마 덕분에 유명세”

-

7

“130도 안심 못 해”…30년 경력 심장 전문의 “혈압 목표 120/80”[노화설계]

-

8

캐나다서 온 엄마 앞에서… 임해나 신나게 올림픽 즐겼다

-

9

“코인에 2억4000 날리고 빚만 2200만원 남아” 영끌 청년들 멘붕

-

10

김이 모락모락 피어오르는 해수 온천 위로 떠오르는 태양[전승훈 기자의 아트로드]

-

1

[단독]국힘, ‘한동훈 제명 반대 성명’ 배현진 징계 절차 착수

-

2

李 “서울 1평에 3억, 말이 되나…경남은 한채에 3억?”

-

3

‘YS아들’ 김현철 “국힘, 아버지 사진 당장 내려라…수구집단 변질”

-

4

장동혁 ‘협박 정치’… “직 걸어라” 비판 막고, 당협위원장엔 교체 경고

-

5

‘600원짜리 하드’ 하나가 부른 500배 합의금 요구 논란

-

6

[단독]트럼프 행정부, 대북 인도적 지원사업 승인

-

7

[사설]반대파 무더기 퇴출 경고… 당권 장악에만 진심인 장동혁

-

8

주민센터서 공무원 뺨 때리고 박치기 한 40대 민원인

-

9

한동훈 제명, 국힘에 긍정적 18%…與-조국당 합당, 반대 44%-찬성 29%

-

10

조현 “美, 韓통상합의 이행 지연에 분위기 좋지 않다고 말해”

트렌드뉴스

-

1

비트코인 2000원씩 주려다 2000개 보냈다…빗썸 초유의 사고 ‘발칵’

-

2

국힘 떠나는 중도층… 6·3지선 여야 지지율 격차 넉달새 3 → 12%P

-

3

아르헨티나 해저 3000m에 ‘한국어 스티커’ 붙은 비디오 발견

-

4

‘알짜 구내식당’ 오픈런… “점심 한 끼 6000원 아껴 주식 투자”

-

5

[단독]국힘, ‘한동훈 제명 반대 성명’ 배현진 징계 절차 착수

-

6

8년째 ‘현빈-손예진 효과’ 스위스 마을…“韓드라마 덕분에 유명세”

-

7

“130도 안심 못 해”…30년 경력 심장 전문의 “혈압 목표 120/80”[노화설계]

-

8

캐나다서 온 엄마 앞에서… 임해나 신나게 올림픽 즐겼다

-

9

“코인에 2억4000 날리고 빚만 2200만원 남아” 영끌 청년들 멘붕

-

10

김이 모락모락 피어오르는 해수 온천 위로 떠오르는 태양[전승훈 기자의 아트로드]

-

1

[단독]국힘, ‘한동훈 제명 반대 성명’ 배현진 징계 절차 착수

-

2

李 “서울 1평에 3억, 말이 되나…경남은 한채에 3억?”

-

3

‘YS아들’ 김현철 “국힘, 아버지 사진 당장 내려라…수구집단 변질”

-

4

장동혁 ‘협박 정치’… “직 걸어라” 비판 막고, 당협위원장엔 교체 경고

-

5

‘600원짜리 하드’ 하나가 부른 500배 합의금 요구 논란

-

6

[단독]트럼프 행정부, 대북 인도적 지원사업 승인

-

7

[사설]반대파 무더기 퇴출 경고… 당권 장악에만 진심인 장동혁

-

8

주민센터서 공무원 뺨 때리고 박치기 한 40대 민원인

-

9

한동훈 제명, 국힘에 긍정적 18%…與-조국당 합당, 반대 44%-찬성 29%

-

10

조현 “美, 韓통상합의 이행 지연에 분위기 좋지 않다고 말해”

-

- 좋아요

- 0개

-

- 슬퍼요

- 0개

-

- 화나요

- 0개

댓글 0